[0096] 下面将结合附图对本发明技术方案的实施例进行详细地描述。

[0097] 需要注意的是,除非另有说明,本申请使用的技术术语或者科学术语应当为本发明所属领域技术人员所理解的通常意义。

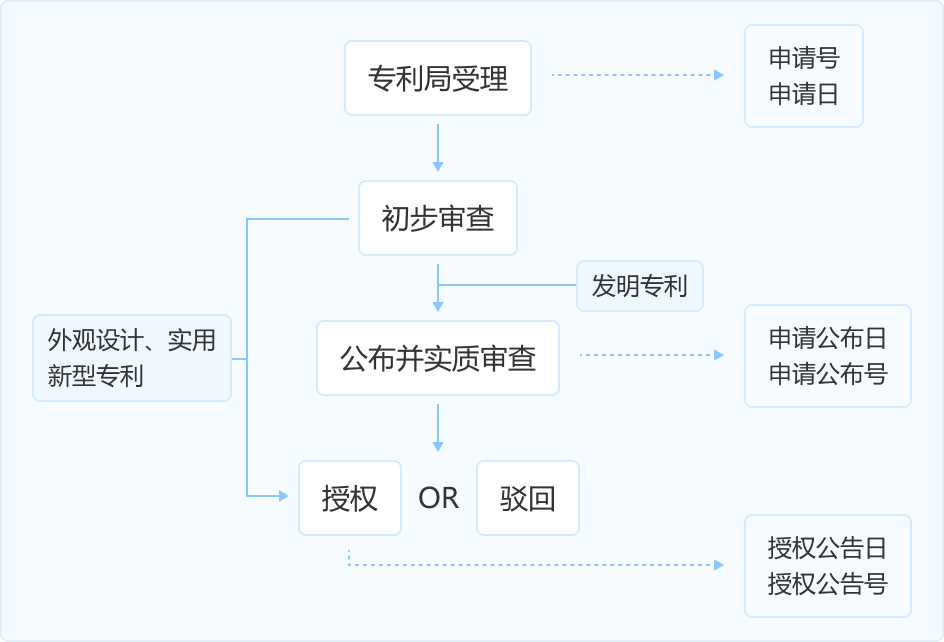

[0098] 图1是本发明的系统状态反馈控制器设计流程图,流程图主要用来说明状态反馈控制器的设计步骤,具体步骤如下:

[0099] 步骤一:依次考虑网络欺骗攻击、重放攻击和DoS攻击的影响,建立网络控制系统的闭环模型;

[0100] 步骤二:引入DoS攻击影响下的事件触发机制;

[0101] 步骤三:针对多网络攻击下的网络控制系统,考虑DoS攻击影响下的事件触发机制,建立最终的切换系统模型;

[0102] 步骤四:给出确保系统均方指数稳定的充分性条件;

[0103] 步骤五:确定状态反馈控制器增益K。

[0104] 在实施例中使用的符号说明:

[0105] 表示自然数集, 表示n维欧几里得空间, 表示n×n阶实矩阵的集合,MT表示矩阵M的转置, 表示M是一个实对称正定矩阵,I和0分别表示合适维数的单位矩阵和零矩阵,*表示矩阵中的对称项,||·||2表示2‑范数。

[0106] 实施例:

[0107] 1.依次考虑网络欺骗攻击、重放攻击和DoS攻击的影响,建立网络控制系统的闭环模型:

[0108] (1)所述的网络控制系统对象使用如下线性状态方程描述:

[0109]

[0110] 其中,A和B是系数矩阵, 是系统状态向量, 是控制输入向量,相应的状态反馈控制器为

[0111] u(t)=Kx(t)(2)

[0112] 其中,.K∈Rm×n为待设计的控制器增益矩阵。

[0113] (2)考虑网络欺骗攻击的影响,得到网络欺骗攻击影响下控制器的输入为[0114] xD(t)=α(t)f(x(t))+(1‑α(t))x(tkh) (3)

[0115] 其中,h表示固定的采样周期,tkh表示传感器释放数据的时刻(tk∈{1,2,3,...}),f(x(t))是被假设表示网络欺骗攻击信号的非线性函数且受如下非线性约束

[0116] ||f(x(t))||2≤||Fx(t)||2 (4)

[0117] 其中,F是给定的正实数矩阵,表示该约束上界;α(t)是伯努利随机变量,指示网络欺骗攻击的随机发生,即当α(t)=1时,网络欺骗攻击发生,当α(t)=0时,网络欺骗攻击没有发生。

[0118] (3)再考虑重放攻击的影响,得到网络欺骗攻击和重放攻击影响下的控制器输入为

[0119] xR(t)=β(t)xr(t)+(1‑β(t))xD(t) (5)

[0120] 其中,xr(t)表示重放攻击信号,该信号是由攻击者在t时刻窃取的网络传输数据β(t)是与α(t)不相关的伯努利随机变量,指示重放攻击的随机发生,即当β(t)=1时,重放攻击发生,当β(t)=0时,重放攻击没有发生。

[0121] (4)进一步考虑DoS攻击的影响,得到网络欺骗攻击、重放攻击和DoS攻击影响下控制器输入为

[0122]

[0123] 其中,γ(t)指示DoS攻击是否发生,定义为

[0124]

[0125] 其中ln表示DoS攻击信号第n次被抑制的持续时间,hn+ln表示第n次DoS攻击的开始时刻,hn+1‑hn‑ln表示第n次DoS攻击的持续时间,且满足0≤h0<h1<h1+l1<h2<…<hn<hn+ln<…,当DoS攻击信号被抑制时,γ(t)=1,当DoS攻击信号没有被抑制时,γ(t)=0,为表示方便,定义

[0126] (5)结合式(1)‑(3)、(5)‑(6)可得网络欺骗攻击、重放攻击和DoS攻击的影响下的网络控制系统闭环模型为

[0127]

[0128] 2.引入DoS攻击影响下的事件触发机制

[0129] 当没有考虑DoS攻击时,常被采用的事件触发条件如下(该事件触发条件的产生方法和原理已经被公开在《中国科学》2016年第46卷第11期《基于事件触发和量化的时滞神经网络系统状态估计》,应属于行业公知,这里不再说明。):

[0130]

[0131] 其中,h表示采样周期, 是预设的常数参数,Ω>0,ek(t)=x(tkh)‑x(tkh+jh), x(tkh)是最近被传输的信号,x(tkh+jh)表示当前采样信号。为了方便表示,指定 表示tkh+jh。事件触发机制的原理是:当周期采样数据满足条件(9)时,则释放该数据到网络中传输;当周期采样数据不满足条件(9)时,则丢弃该数据。

[0132] 当考虑DoS攻击的影响时,基于(9)式,引入如下事件触发条件并得到数据释放瞬间为

[0133]

[0134] 其中, k表示在DoS攻击第n个周期内的触发次数,定义

[0135] 以采样间隔表示相邻两次数据释放间隔

[0136]

[0137] 其中,

[0138] 注意到

[0139]

[0140] 对于 定义

[0141]

[0142] 结合式(11)‑(13),区间可以表示为

[0143]

[0144] 其中

[0145] 因此,对于k∈λ(n), 预设的DoS攻击影响下事件触发条件为:

[0146]

[0147] 其中, νn,k(t)∈[0,h),并且

[0148]

[0149]

[0150] 3.针对多网络攻击下的网络控制系统,考虑DoS攻击影响下的事件触发机制,建立最终的切换系统模型:

[0151] 结合式(2),(6),(7)和(10),可知在混合攻击和事件触发机制影响下,真实的控制输入为

[0152]

[0153] 又由(16)‑(17)式可知:在事件触发条件(15)的约束下,传感器释放的数据可表示为

[0154]

[0155] 从而结合(1),(18)‑(19)式可将(8)式重新表示成如下切换系统模型:

[0156]

[0157] 其中, 是x(t)的初始值。

[0158] 4.给出确保系统均方指数稳定的充分性条件:

[0159] 针对所考虑的切换系统(20),利用李雅普诺夫稳定性理论挑选李雅普罗夫函数,再用自由权矩阵和舒尔补引理加以处理(该函数的挑选和数学方法的使用在本行业内是成熟的方法,这里不再说明),可得到确保系统满足均方指数稳定的充分性条件:对于给定的正数 攻击概率期望 触发参数 采样周期h,DoS攻击信号参数a1,ηD,lmin,bmax,矩阵F和K,系统(20)是均方指数稳定的,如果存在正定矩阵Pi>0,Qi>0,Ri>0,Zi>0(i=1,2),Ω>0和合适维数的矩阵Li,Mi和Ni(i=1,2)使得对于i=1,2,下面的不等式成立:

[0160]

[0161]

[0162]

[0163]

[0164]

[0165]

[0166]

[0167] 其中,

[0168]

[0169]

[0170]

[0171]

[0172]

[0173]

[0174]

[0175]

[0176]

[0177]

[0178]

[0179]

[0180]

[0181]

[0182]

[0183]

[0184]

[0185]

[0186]

[0187] 5.确定状态反馈控制器增益K:

[0188] 利用线性矩阵不等式技术,从确保系统均方指数稳定的充分性条件得到控制器增益的方法:定义Y=KX1;

由不等式 可知:可以使用 和 分别替换Υ1

中的 和 使用 和 可以替换Υ2中的 和

再对Υ1左乘和右乘 对Υ2左乘和右乘 则

由schur补引理可得到结论:

[0189] 对于给定的正数 攻击概率期望 触发参数 采样周期h,DoS攻击信号参数a1,ηD,lmin,bmax,矩阵F,切换系统(20)是均方指数稳定的,如果存在正定矩阵 Xi>0(i=1,2),Y>0, 和合适维数的矩阵

使得对于i=1,2下面的线性矩阵不等式成立

[0190]

[0191]

[0192]

[0193]

[0194]

[0195]

[0196] 其中,

[0197]

[0198]

[0199]

[0200]

[0201]

[0202]

[0203]

[0204]

[0205]

[0206]

[0207]

[0208]

[0209]

[0210]

[0211]

[0212]

[0213]

[0214]

[0215]

[0216] 并且得到控制器增益的表达式

[0217]

[0218] 6.仿真算例分析

[0219] 通过编写Matlab程序求解线性矩阵不等式(28)‑(33)求解控制器增益(34)并绘制仿真曲线,用仿真实例证明本发明一种多网络攻击下基于事件触发机制网络控制系统安全控制方法的有效性:

[0220] 考虑(20)式中的系统矩阵为 取欺骗攻击信号的非线性函数为 同时取非线性上

界约束矩阵为F=diag{0.15,0.10,0.05}。这里的A,B的取值在本工业领域中控制状态方程中为常用转换系数矩阵,这里不再说明。

[0221] 给定以下参数取值:h=0.01s(随机取数), (随机取数),ρ1=0.05(随机取数),ρ2=0.30(经验值), (经验值),ei=3(i=1,2,3,4)(随机取数),μj=10(随机取数),νj=10(随机取数),κj=10(j=1,2)(经验值), (经验值), (经验值),lmin=1.78(经验值),bmax=0.2(经验值),在仿真时间20s内的DoS攻击信号相关参数如表1所示:(上述随机取数的范围和经验值的取值为本工业领域内常用,不再说明)[0222] 表1:DoS攻击信号的相关参数(单位:秒)

[0223] n=0 n=1 n=2 n=3 n=4 n=5hn 0 2.59 5.81 10.29 14.48 19.35

ln 0 2.58 3.07 4.34 4.14 4.77

bn 0 0.01 0.15 0.14 0.05 0.1

[0224] 基于以上参数,利用Matla的LMI工具箱和simulink仿真工具,求解线性矩阵不等式(28)‑(33)得到可行解 Y=[‑0.2696 0.1765 0.1375]和事件触发条件中的权重矩阵为 进一步由式

(34)解得控制器增益为K=[‑0.5765 0.4817 0.2510]。

[0225] 在给定系统初始条件x0=[‑1.8 1.2 ‑0.1]T的情况下,得到了如下仿真结果图:图2刻画了在三种网络攻击和事件触发机制影响下系统的状态轨迹图,从中可以看出系统是稳定的;图3显示了事件触发时刻和相邻两次数据释放间隔图;图4是欺骗攻击的信号轨迹图;图5刻画了在经事件触发机制后释放的数据里随机选取的可能的重放攻击信号;图6显示了DoS攻击是否发生的随机切换图;从以上仿真结果可以看出:本发明公开的一种多网络攻击下事件驱动网络控制系统的安全控制方法能够在保证系统均方指数稳定的同时,降低数据传输次数,减轻有限网络带宽的压力,显示了本发明技术方案的有效性。

[0226] 以上所述的具体实施方式,对本发明的目的、技术方案和有益效果进行了进一步详细说明,所应理解的是,以上所述仅为本发明的具体实施方式而已,并不用于限定本发明的保护范围,凡在本发明的精神和原则之内,所做的任何修改、等同替换、改进等,均应包含在本发明的保护范围之内。