[0028] 以下通过特定的具体实例说明本发明的实施方式,本领域技术人员可由本说明书所揭露的内容轻易地了解本发明的其他优点与功效。本发明还可以通过另外不同的具体实施方式加以实施或应用,本说明书中的各项细节也可以基于不同观点与应用,在没有背离本发明的精神下进行各种修饰或改变。需说明的是,在不冲突的情况下,本申请中的实施例及实施例中的特征可以相互组合。

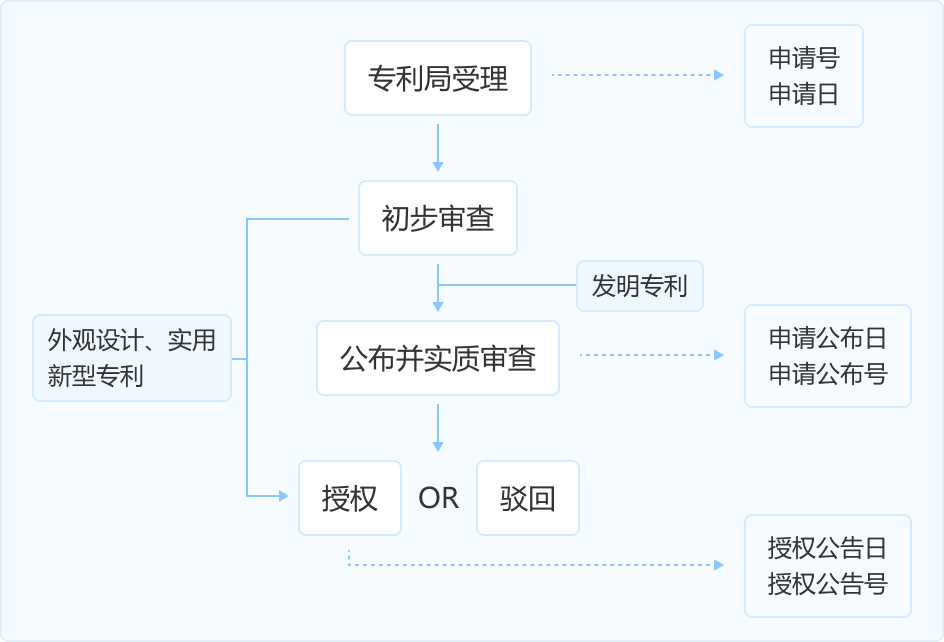

[0029] 请参阅图1,本发明提供一种无源光纤网络的安全检测方法,所述无源光纤网络包括:OLT设备、网络连接所述OLT设备的ONU设备,所述ONU设备具有独有的逻辑链路标记,所述安全检测方法包括:

[0030] 步骤S1:OLT设备学习所接收的数据信息的源MAC地址;

[0031] 步骤S2:根据所述源MAC地址获取对应的ONU设备MAC地址;

[0032] 步骤S3:将所述ONU设备MAC地址填充为对应ONU设备的逻辑链路标记,以生成对应所述ONU设备的ONU标示信息;

[0033] 步骤S4:建立包括所述源MAC地址、ONU标示信息的关联表;

[0034] 步骤S5:根据所述关联表检测OLT设备所接收的数据信息是否来自于攻击源。

[0035] 优选的,所述无源光纤网络的安全检测方法还包括:

[0036] 步骤S6:根据检测为来自于攻击源的数据信息,定位所述攻击源的位置。在本实施例中,所述位置为在网络中的位置,通过例如攻击源MAC地址、接收攻击报文或数据的端口或设备信息即可定位所述位置。

[0037] 优选的,上述数据信息包括数据帧、数据包、报文,一般都会含有标示数据信息来源设备位置的源MAC地址。

[0038] 优选的,所述无源光纤网络为EPON或GPON网络,所述逻辑链路标记为对应的LLID或GEMPORT-ID。在本实施例中,FTTx(光纤到某处)是对宽带光接入网各种形态的一种统称,宽带光接入网中光纤可以是惟一的传输媒质或者为主干传输媒质。根据光纤所到达的物理位置不同,FTTx存在多种应用类型,一般可分为以下几种:

[0039] (1)光纤到交接箱(FibertotheCabinet,FTTCab);

[0040] (2)光纤到楼宇/分线盒(FibertotheBuilding/Curb,FTTB/C);

[0041] (3)光纤到公司/办公室(FibertotheOffice,FTTO);

[0042] (4)光纤到家庭用户(FibertotheHome,FTTH)。

[0043] PON技术被认为是建设FTTx的最主要的宽带接入技术,这使得以EPON(EthernetPassiveOpticalNetwork,以太网无源光网络)和GPON(Gigabit-Capable Passive Optical Network,吉比特无源光网络)为代表的宽带在国内开始得以一定规模的网络部署,按照PON协议,虽然OLT和ONU之间的下行通道采用广播方式传递数据,但每条数据传输逻辑通道(EPON中的LLID,GPON中的GEMPOrt)仅属于某一个ONU,当ONU接收到标识为其他ONU的数据时应丢弃该数据,从而保证了用户数据的正确转发和安全隔离。在单播传输方式下,OLT会把下行广播报文复制N份并分发到多个数据传输逻辑通道传送到ONU,因此本发明有利用LLID或GEMPORT的标示进行处理,本实施例中是用到了EPON网络中的LLID标示。

[0044] 请参阅图2,优选的,在一实施例中,所述步骤5,可以包括:

[0045] 步骤S501:提取OLT设备所接收的数据信息中的待检源MAC地址;

[0046] 步骤S502:将所述待检源MAC地址与待接收所述数据信息的目的设备的目的MAC地址比对;在本实施例中,所述目的设备是OLT设备的上联设备,所述数据信息可以为上报的数据帧、数据包、报文等。

[0047] 步骤S503:若比对相同,则认定待检源MAC地址为伪造MAC地址;进而结束检测流程,进行如拒绝接收、查找伪造MAC地址的来源等操作。

[0048] 步骤S504:若比对不同,则在所述关联表查找待检源MAC地址是否存在;

[0049] 步骤S505:若不存在,则将待检源MAC地址以及对应生成的待检ONU标识信息加入到该关联表;

[0050] 步骤S506:设定地址生命周期时间;

[0051] 步骤S507:检测在所述地址生命周期时间内,OLT设备学习到的对应待检ONU标识信息的待检MAC地址数量是否超出阈值;

[0052] 步骤S508:若超出,则认定为MAC地址泛洪攻击;进而结束检测流程,进行如拒绝接收、查找伪造MAC地址的来源等操作。

[0053] 步骤S509:若所述待检源MAC地址存在于关联表,则更新所述待检源MAC地址的地址生命周期时间为初始值。

[0054] 优选的,所述方法还包括对所述关联表的更新机制:

[0055] 当所述地址生命周期时间到期,则在关联表中对包括ONU标识信息及对应的MAC地址的到期条目作老化删除,并更新所述关联表,在本实施例中,所述更新可以是更新该ONU ID对应的MAC地址数量的统计值。

[0056] 优选的,所述关联表为HASH表(哈希表),在本实施例中,散列表(Hash table,也叫哈希表),是根据关键码值(Key value)而直接进行访问的数据结构。也就是说,它通过把关键码值映射到表中一个位置来访问记录,以加快查找的速度。这个映射函数叫做散列函数,存放记录的数组叫做散列表,哈希表在网络协议地址通信及管理中应用广泛。

[0057] 对应的,所述步骤S504即包括:通过预设HASH函数将待检源MAC地址计算出对应的索引值,通过所计算的索引值查找并比对HASH表以判断待检源MAC地址是否已存在。

[0058] 如图3所示,本发明提供一种无源光纤网络的安全检测系统1,其技术原理与上述无源光纤网络的安全检测方法大致相同,因此部分相关技术细节在以下不再赘述;所述无源光纤网络包括:OLT设备、网络连接所述OLT设备的ONU设备,所述ONU设备具有独有的逻辑链路标记,所述安全检测系统1包括:学习模块11,用于使OLT设备学习所接收的数据信息的源MAC地址;地址获取模块12,用于根据所述源MAC地址获取对应的ONU设备MAC地址;标示信息生成模块13,用于将所述ONU设备MAC地址填充为对应ONU设备的逻辑链路标记,以生成对应所述ONU设备的ONU标示信息;关联表建立模块14,用于建立包括所述源MAC地址、ONU标示信息的关联表;检测模块15,用于根据所述关联表检测OLT设备所接收的数据信息是否来自于攻击源。

[0059] 优选的,所述无源光纤网络的安全检测系统1还包括:定位模块16,用于根据检测为来自于攻击源的数据信息,定位所述攻击源的位置。

[0060] 优选的,所述数据信息包括数据帧、数据包、报文。

[0061] 优选的,所述无源光纤网络为EPON或GPON网络,所述逻辑链路标记为对应的LLID或GEMPORT-ID。

[0062] 请参阅图4,优选的,在一实施例中,所述检测模块15包括:提取模块151,用于提取OLT设备所接收的数据信息中的待检源MAC地址;比对模块152,用于将所述待检源MAC地址与待接收所述数据信息的目的设备的目的MAC地址比对;查找模块153,用于在所述比对不同时,在所述关联表查找待检源MAC地址是否存在;更新模块154,用于在所述查找不存在时,将待检源MAC地址以及对应生成的待检ONU标识信息加入到该关联表;定时模块155,用于设定地址生命周期时间,并在所述查找待检源MAC地址存在于所述关联表时,更新所述待检源MAC地址的地址生命周期时间为初始值;攻击认定模块156,用于在所述比对相同时,认定待检源MAC地址为伪造MAC地址;所述攻击认定模块156,还用于在所述查找的待检源MAC地址不存在于所述关联表时,检测在所述地址生命周期时间内,OLT设备学习到的对应待检ONU标识信息的待检源MAC地址数量是否超出阈值,若超出,则认定为MAC地址泛洪攻击。

[0063] 优选的,所述更新模块154,还用于在所述地址生命周期时间到期时,在关联表中对包括ONU标识信息及对应的MAC地址的到期条目作老化删除,并更新所述关联表。

[0064] 优选的,所述关联表为HASH表;所述查找模块153,用于通过预设HASH函数将待检源MAC地址计算出对应的索引值,通过所计算的索引值查找并比对HASH表以判断待检源MAC地址是否已存在。

[0065] 具体来说,本发明的无源光纤网络的安全检测方法及系统,其原理在于:

[0066] 由于MAC地址攻击一般包括:(1)通过构造大量的包含不同源MAC地址的数据帧,导致OLT系统的交换芯片地址表容量溢出;(2)通过构造OLT系统上联设备端口的MAC地址,导致OLT系统交换芯片学习到错误的MAC地址与端口的绑定关系。

[0067] 因此在OLT系统中,下行PON芯片接入ONU,上行PON芯片连接交换芯片接入到上联设备实现互联。接入到OLT系统的ONU必须经过注册和授权,这样经过ONU的数据帧才能通过OLT,注册和授权实际上就是OLT系统的PON芯片为接入的ONU分配资源建立数据通道,以EPON系统为例,OLT会为ONU分配LLID,并建立和保存ONU的注册信息表,

[0068] 当连接在ONU的用户发送数据帧时,OLT的PON芯片会根据LLID记录所有数据帧的源MAC地址。本发明利用PON芯片学习到的源MAC地址以及LLID信息,通过统计监测的方式发现MAC地址攻击源,并提供反查MAC地址的机制,判断MAC地址欺骗。

[0069] 因此,本发明针对OLT系统检测MAC地址洪泛攻击以及MAC地址欺骗,具体技术实现上可以如下例所示:

[0070] OLT系统启动,运行检测模块的任务,设置OLT设备内的PON芯片,自动上报学习到的数据帧的MAC地址,根据该源MAC地址得到ONU设备的MAC地址,将该ONU MAC地址填充为ONU ID,作为ONU标识(以EPON为例,一般是LLID信息);

[0071] 根据设计的HASH函数,以源MAC地址作为关键词计算HASH索引值,为每个PON口建立一张动态的记录表,该表项包括源MAC地址、ONU ID信息;

[0072] 当数据帧的源MAC地址被PON芯片上报,截获上报信息,提取出MAC地址,将该地址与目的设备例如上联设备的MAC地址比较,如果相同,则该MAC地址为伪造MAC地址,如果不同,则根据HASH函数计算出key,并根据该key查找HASH表,根据HASH表条目比较MAC地址是否已存在,如不存在,则将MAC地址以及对应的ONU ID标识加入到该HASH表,[0073] 设置定时器,并更新该ONU ID对应的MAC地址数量统计值,检测该统计值是否超出阈值,如超出,则出现MAC地址洪泛攻击;如存在,则更新定时器的值至初始值;

[0074] 当定时器设定时间到期,则在HASH表中删除该条目,并更新该ONU ID对应的MAC地址数量统计值。

[0075] 如此,通过获取PON芯片学习到的MAC地址以及ONU ID信息,以MAC地址为关键字生成Hash索引表,该Hash表元素包括源MAC地址、ONU ID,并通过统计该ONU ID对应的MAC地址数量,判断是否出现攻击;根据上联设备的MAC地址反查Hash表,判断是否存在MAC地址欺骗,从而实现了在OLT系统中主动检测MAC地址洪泛攻击,能够将攻击源定位到具体ONU,并且能够检测出MAC地址欺骗。运用了HASH表的方式,使得检测查找的效率高。经申请人在FP6508上实验和模拟,本发明能实现主动检测MAC地址洪泛攻击,并能检测出MAC地址欺骗。

[0076] 综上所述,本发明提供一种无源光纤网络的安全检测方法及系统,所述无源光纤网络包括:OLT设备、网络连接所述OLT设备的ONU设备,所述ONU设备具有独有的逻辑链路标记,所述方法及系统通过OLT设备学习所接收的数据信息的源MAC地址,再根据所述源MAC地址获取对应的ONU设备MAC地址,进而将所述ONU设备MAC地址填充为对应ONU设备的逻辑链路标记,以生成对应所述ONU设备的ONU标示信息;建立包括所述源MAC地址、ONU标示信息的关联表,再根据所述关联表检测OLT设备所接收的数据信息是否来自于攻击源,并可判定攻击源的类别,解决现有网络安全机制无法精确网络限制、以及OLT无法检测到MAC地址欺骗等漏洞问题。

[0077] 上述实施例仅例示性说明本发明的原理及其功效,而非用于限制本发明。任何熟悉此技术的人士皆可在不违背本发明的精神及范畴下,对上述实施例进行修饰或改变。因此,举凡所属技术领域中具有通常知识者在未脱离本发明所揭示的精神与技术思想下所完成的一切等效修饰或改变,仍应由本发明的权利要求所涵盖。